1. Die goldene Regel: Hüten Sie Ihre Daten wie einen Schatz

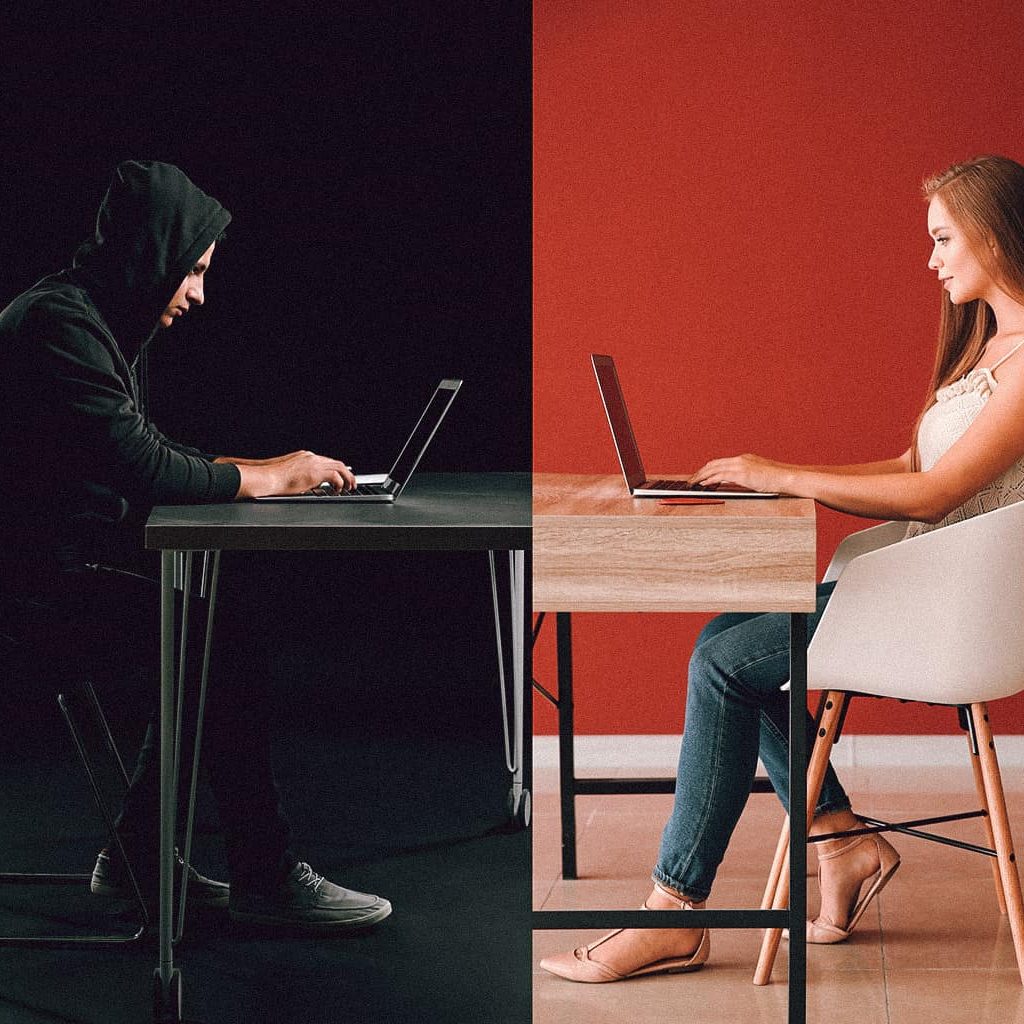

Egal wie sie vorgehen: Cyberkriminelle haben in der Regel ein gemeinsames Interesse: Sie möchten an Ihr Geld. Sie interessieren sich deshalb brennend für Informationen zu ihrem Konto und Ihren Kreditkarten, so etwa für PIN und Anmeldenamen, Passwörter und persönliche Daten. Die gängige Methode nennt sich „Phishing“. Seien Sie wachsam, sobald Sie um sensible Daten gebeten werden. Das ist die wichtigste Regel von allen.

2. Lassen Sie sich nicht unter Druck setzen

Die meisten Fehler unterlaufen uns, wenn wir in Panik gebracht werden. Darauf setzen Betrügerinnen und Betrüger. Durch reißerische oder bedrohliche Sätze versuchen sie ihre Opfer zu verwirren. Beliebt sind Formulierungen wie:

- „Rechnung fehlgeschlagen – Verifizieren Sie Ihre Mastercard“ (z. B. von Netflix),

- „Ihr Passwort wurde missbraucht – Konto gesperrt“ (z. B. bei Google)

- „Passwort abgelaufen“ (z. B. bei Microsoft)

- „Ihr Datenvolumen ist erreicht – rüsten Sie jetzt auf“ (z. B. bei Dropbox)

- „Letzte Mahnung – handeln Sie rasch“ (z. B. von einem Inkasso-Büro)

Mitunter landen Phishing-E-Mails auch getarnt als Gewinnbenachrichtigungen und Spendenanfragen in der E-Mailbox.

3. Klicken Sie in verdächtigen E-Mails niemals auf Links

Ruhe bewahren, das ist in so einem Fall leichter gesagt als getan. Deshalb ist es gut, sich für den Fall der Fälle eine zweite Regel einzuprägen. Sie lautet: Klicken Sie in verdächtigen E-Mails niemals auf Links. Die reißerischen Formulierungen sind nämlich „Klickköder“, die Sie dazu verleiten sollen, diese Links anzuklicken. Tatsächlich werden Sie auf diese Weise zu gefälschten Internetseiten geleitet. Dort werden Sie dann gebeten, sich „ganz normal“ mit ihrem Passwort einzuloggen. So gelangen Cyberkriminelle in den Besitz sensibler Informationen.

4. Lassen Sie Anhänge geschlossen

Computerviren und Trojaner sind eine weitere Möglichkeit, um an sensible Informationen zu gelangen. In diesem Fall werden Sie auf ihrem eigenen Computer ausgespäht. Die Schad-Software befindet sich in der Regel in Anhängen. Diese Anhänge heißen z. B.: „Ihre Rechnung“. Die dritte Regel lautet deshalb: „Lassen Sie Anhänge geschlossen“.

5. Prüfen Sie die Absenderadresse

Eine Möglichkeit, die Seriosität einer E-Mail zu prüfen, ist ein Blick auf die Absenderadresse. Falls in Ihrem Absenderfeld nicht die vollständige Adresse angezeigt wird, können Sie diese sichtbar machen, indem Sie mit dem Mauszeiger einmal auf den Absendernamen klicken.

E-Mail-Adressen bestehen aus drei Elementen:

- einem Wort oder Namen vor dem @-Zeichen,

- einer Domain hinter dem @-Zeichen

- und der Endung, z.B. de, com, info oder org

Alle drei Elemente können verdächtig sein. Am wichtigsten ist der Domain-Name. Wenn hier ein freier E-Mail-Dienstleister wie yahoo, gmx oder web.de erscheint (z.B. Sparkasse@web.de), ist die E-Mail mit hoher Wahrscheinlichkeit gefälscht.

Um das Enttarnen schwieriger zu machen, arbeiten Betrügerinnen und Betrüger mit Domain-Namen, die auf den ersten Blick echt aussehen. Die Kreissparkasse Göppingen hat zum Beispiel den Domain-Namen „@ksk-gp.de“. Eine Fälschung könnte zum Beispiel „@sparkasse-goeppingen“ lauten. Im Zweifelsfall lohnt es sich, im Internet die Homepage des betreffenden Unternehmens aufzurufen und den Domain-Namen zu prüfen. Rufen Sie die Seite manuell auf – klicken Sie nicht auf Links in der E-Mail.

- Achtung vor gefälschten E-Mails

Ihre Kreissparkasse Göppingen wird Sie niemals per E-Mail auffordern Kontodaten zu aktualisieren oder zu ändern. Falls Sie eine verdächtige E-Mail unter unserem Namen erhalten, rufen Sie bitte direkt im Service unter 07161 603– 0 an.

- Mehr erfahren

Schützen Sie Ihre Konten und Depots vor unberechtigten Zugriffen. Verfolgen Sie die aktuellen Sicherheitswarnungen Ihrer Sparkasse und beachten Sie ein paar einfache Regeln zur sicheren Nutzung des Internets.

Mehr dazu unter: www.ksk-gp.de/sicherheit

6. Prüfen Sie die Anrede

Betrügerische E-Mails werden in Massen versendet – in den meisten Fällen wissen Betrügerinnen und Betrüger nicht einmal Ihren Namen. Deshalb werden Sie in vielen Fällen nicht persönlich angesprochen. Verdächtig sind Anreden wie „Sehr geehrte Kundin/sehr geehrter Kunde“,

„Dear Client“, „Dear Customer“ etc. Ihre Kreissparkasse Göppingen wählt die allgemeine Anrede nur, wenn es um nicht-persönliche Informationen geht – zum Beispiel im Newsletter. Ihr Kundenberater oder Ihre Kundenberaterin wird Sie bei bei konkreten Themen immer mit Ihrem Namen anschreiben.

7. Fragen Sie das Internet

Phishing-E-Mails sind keine Seltenheit. Damit steigt die Chance, dass im Internet bereits Warnungen vorliegen. Rufen Sie dazu Ihre Suchmaschine auf und geben Sie folgendes ein: 1. Den Namen des betreffenden Unternehmens, 2. Das Stichwort „Phishing“. Das kann z. B. sein: „Microsoft Phishing“. Unter den Suchergebnissen finden Sie möglicherweise bereits Warnungen und weitere Informationen.

8. Achtung: Auch Kriminelle beherrschen Rechtschreibung

Bis vor wenigen Jahren waren betrügerische E-Mails anhand von Fehlern und falsch gesetzten Kommas zu erkennen. Cyberkriminelle haben inzwischen dazugelernt. Moderne Phishing-E-Mails kopieren oft real existierende Firmenlogos und sind fehlerfrei formuliert. Eindeutig falsch ist in vielen Fällen lediglich der Link.

9. Geben Sie Internetadressen von Hand ein

Eine gut gemachte, betrügerische Website unterscheidet sich in nichts von ihrem Original. Wenn Sie sicher sein wollen, dass Sie auf einer vertrauenswürdigen Seite sind, geben Sie die URL-Adresse manuell im Browser ein.

10. Löschen oder weiterleiten

Angenommen, Sie haben eine Phishing-E-Mail identifiziert: Was soll damit geschehen? Die einfachste Möglichkeit: Sie löschen sie einfach. Falls Sie das betreffende Unternehmen über den Vorfall informieren möchten, können Sie die E-Mail auch weiterleiten. Viele große Unternehmen haben spezielle Adressen, unter denen sie betrügerische E-Mails entgegennehmen. Bei der Kreissparkasse lautet diese Adresse: warnung@sparkasse.de

Bildnachweis

© Pixel-Shot / Shutterstock.com

© fizkes / Shutterstock.com

© EugeneEdge / Shutterstock.com

© rawf8 / Shutterstock.com

© G-Stock Studio / Shutterstock.com

© TippaPatt / Shutterstock.com